2016-2-16

A Check Point acaba de lançar o Check Point SandBlast Agent, uma evolução da solução de segurança de dia zero SandBlast, concebida para manter seguros os dispositivos endpoint e os seus dados armazenados, estejam estes onde estiverem

Além da proteção proativa através das tecnologias de sandboxing e de extração de ameaças, o Agente SandBlast inclui capacidades de análise forense para automatizar a investigação de incidentes, proporcionando às organizações uma resposta eficaz contra as ameaças atuais e futuras.

Cada vez mais os profissionais das empresas têm acesso à informação corporativa a partir de múltiplos dispositivos, tanto a nível da rede do escritório como a partir de uma localização remota. Porém, apesar da sua importância, a proteção destes dispositivos está limitada ao tradicional antivírus. Esta situação está a fazer com que os cibercriminosos apontem baterias aos endpoints com ataques mais sofisticados de tipo dia zero, assim como com as novas variantes evasivas do malware cryptowall e cryptolocker.

“Nós que estamos na primeira linha da segurança empresarial, observamos como as soluções antivírus são cada vez menos fiáveis para combater as novas ameaças e as modernas técnicas dos cibercriminosos. É muito importante não só fazer o melhor trabalho possível na deteção do malware mais recente, como também responder rapidamente à medida que os incidentes acontecem”, sublinha Michael Brine, administrador de infraestrutura no Community Newspaper Group. “Se impedirmos que cheguem mais ataques aos nossos utilizadores e conseguirmos que os nossos equipamentos estejam mais capacitados para conter as ameaças antes que tenham um impacto nas operações, poderemos fazer com que todo o pessoal, cada vez mais móvel, seja capaz de gerir o seu trabalho com confiança”.

O Agente SandBlast foi projetado para defender as empresas destes ataques modernos, através da integração de proteção de dia zero para o posto de trabalho com capacidades de análise forense e de resposta a incidentes.

Esta solução implementa a proteção diretamente no posto de trabalho para detetar e bloquear ataques avançados a partir do e-mail e de meios amovíveis, assim como no caso das ameaças baseadas na web, como o spear phishing ou os denominados watering holes, assim batizados por serem websites onde os cibercriminosos esperam as suas vítimas. Baseado num modelo de sandboxing remoto, trata-se de uma implementação não-intrusiva que tem um impacto mínimo no rendimento local e que mantém uma compatibilidade completa com as aplicações instaladas. As pessoas estarão a trabalhar enquanto é feita uma análise aos ficheiros.

Deteta ainda qualquer atividade de comunicação suspeita gerada pelos dispositivos infetados, bloqueia as tentativas de extração de dados sensíveis da empresa e põe em quarentena os postos de trabalho infetados, para prevenir a propagação das infeções. O Agente SandBlast tem por base uma solução de prevenção de ameaças, SandBlast, que obteve a classificação de “recomendado” no teste BDS (Breach Detection Systems) da NSS Labs e que foi uma das soluções mais pontuadas em valor e eficácia da segurança.

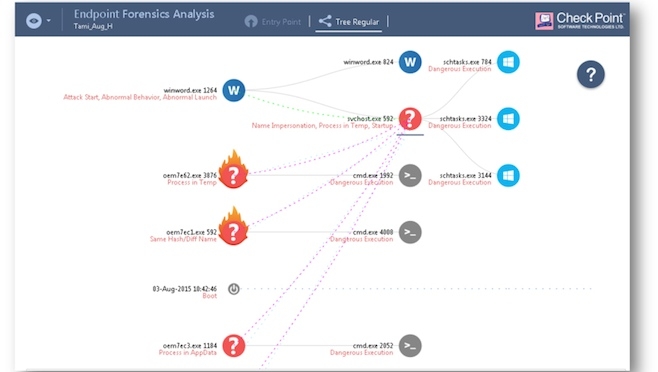

As capacidades automatizadas de análise a incidentes do SandBlast visam proporcionar uma visibilidade completa sobre os eventos de segurança para minimizar os danos potenciais e os custos de reparação ou de resolução da infeção. Com estas capacidades forenses automatizadas, o Agente SandBlast cria relatórios interativos que permitem compreender a origem, os pontos de entrada do malware e o alcance dos danos causados. Isto permite uma rápida recuperação e limita a propagação do malware.

"As organizações enfrentam grandes desafios, já que os cibercriminosos procuram chegar aos sistemas dos utilizadores finais com uma série de ameaças avançadas que pretendem ludibriar a segurança dos produtos antivírus baseados em assinaturas”, afirma Nathan Shuchami, responsável de prevenção de ameaças da Check Point. “Com o Agente SandBlast somos capazes de prevenir os ataques baseados nas últimas técnicas de malware, quer os utilizadores estejam dentro ou fora do perímetro da rede”.