Esta é já a 16ª vez que a Check Point é nomeada líder do Quadrante Mágico da Gartner em Enterprise Network Firewalls

Os dados do 2018 Verizon Data Breach Report, divulgados pelo Exclusive Group, revelam que o phishing e pretexting são os dois esquemas favoritos usados em ataques de engenharia social, representando cerca de 98% e 93% das violações de dados, respetivamente. Estes números aumentam quando se fala em ataques mais direcionados a CEOs

A equipa de investigação da ESET acredita ter encontrado provas que ligam o ransomware NotPetya e o Industroyer, o primeiro malware no mundo capaz de afetar diretamente sistemas de controlo industrial

A cibersegurança dos sistemas de controlo industrial (ICS) tem de ser atualizada, devido à conetividade crescente.

A Telemecanique Sensors, marca independente da Schneider Electric, conta com um novo sensor de segurança RFID contactless – o novo XCSR, que proporciona às empresas industriais segurança certificada, permitindo isolar de forma efetiva a área perigosa das zonas de trabalho

A Bloomberg avança que uma empresa de telecomunicações americana terá detetado hardware manipulado da Supermicro na sua rede, tendo este sido removido durante o mês de agosto. A publicação adverte para o facto de a Supermicro ter sido vítima de cibercrimes

O serviço Fujitsu Security Incident Response Management efetua uma verificação de preço fixo à capacidade de uma organização para se preparar, lidar, mitigar e aprender com incidentes de segurança. O objetivo é ajudar as empresas a perceber em que grau de maturidade estão e como se devem preparar

Com esta nova unidade a Claranet pretende proporcionar aos seus clientes o acesso a serviços líderes de mercado em segurança de informação

A 17 de setembro, a Check Point Research encontrou um novo online builder apelidado de ‘Gazorp’ hospedado na Dark Web. O Gazorp foi desenvolvido para criar binários do malware conhecido, o Azorult, um malware que rouba de informação e é utilizado para roubar dados das vítimas

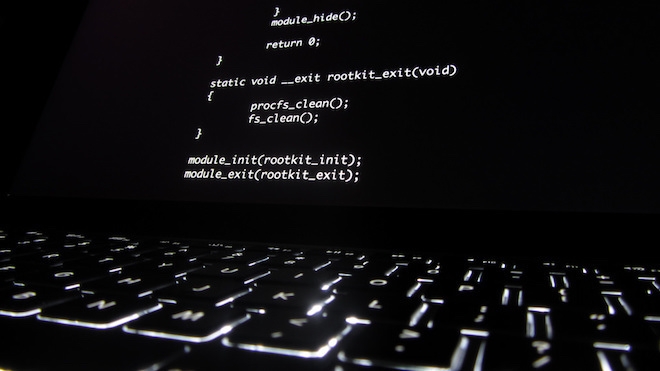

A ESET detetou o primeiro caso de rootkits UEFI num ataque informático real. De acordo com o fabricante, operadores do grupo Sednit usaram diferentes componentes de malware que a ESET chamou de “Lojax” para atacar organizações governamentais nos Balcãs, bem como na Europa Central e Oriental